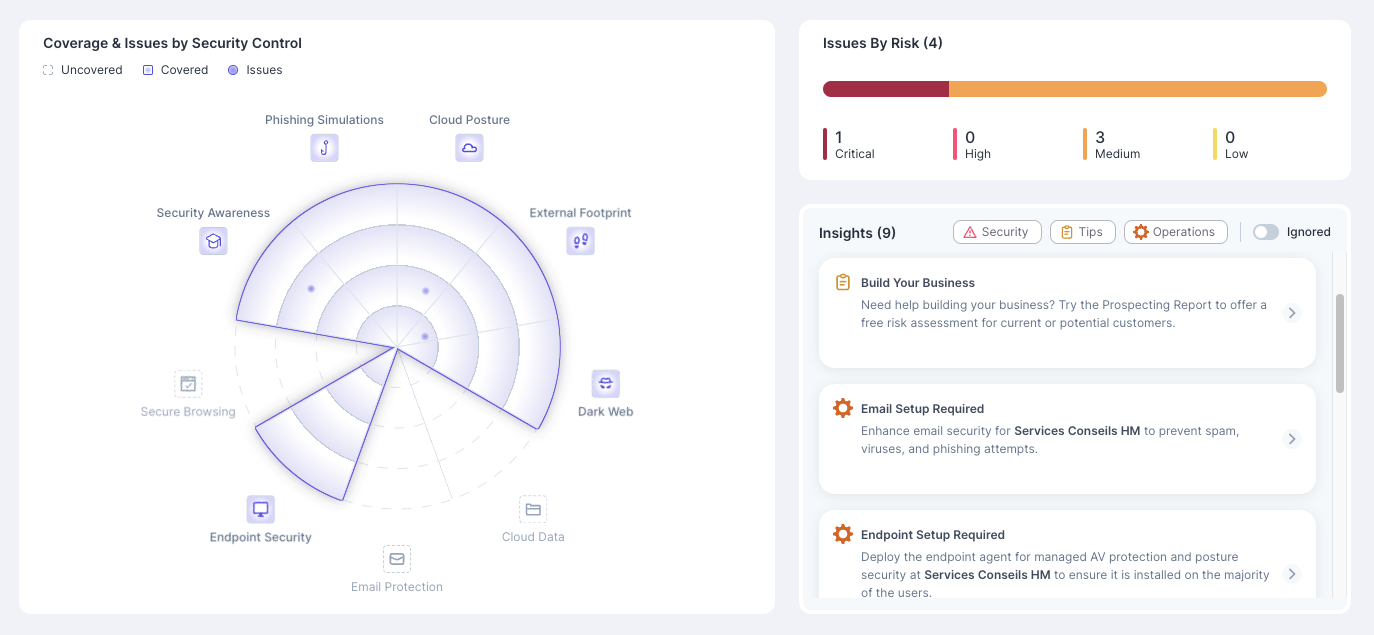

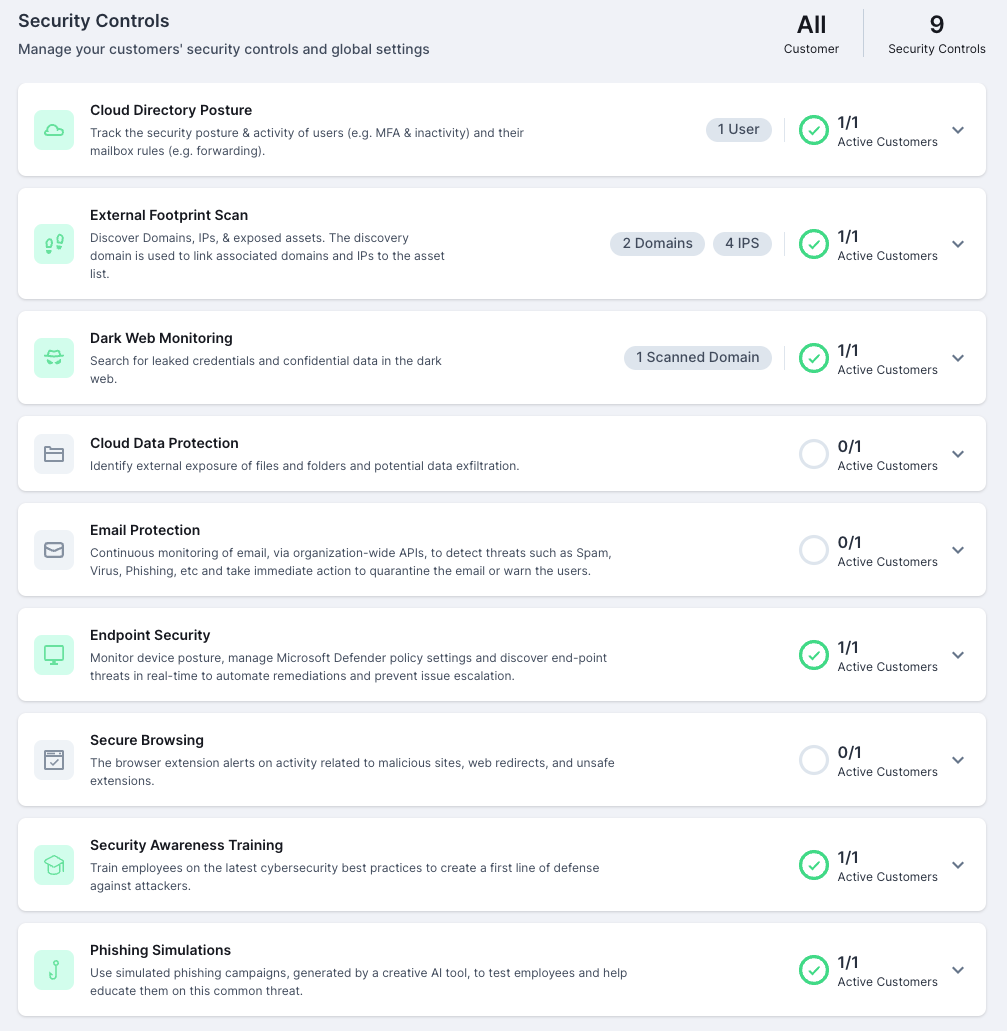

Nos services

Notre portefeuille de services assure une protection complète de vos besoins de ceybersécurité ! De la surveillance de base du système au centre d'opérations de sécurité en tant que service (SOCaaS) complet. En déléguant les tâches de sécurité à nos experts, votre entreprise peut se concentrer sur ses compétences principales, tout en maintenant une solide posture de cybersécurité.